Introducción al cifrado de contraseñas en Laravel

En el desarrollo de aplicaciones web seguras, el cifrado de contraseñas es esencial para proteger la información sensible de los usuarios. Almacenar contraseñas en texto plano puede exponer a los usuarios a riesgos significativos si la base de datos es comprometida. Por ello, es crucial implementar técnicas que conviertan las contraseñas en datos ilegibles para cualquier persona que acceda a ellas sin autorización.

Laravel proporciona un conjunto de herramientas integradas que facilitan el hashing de contraseñas, asegurando que se almacenen de manera segura en la base de datos. Este framework utiliza algoritmos de hashing modernos que incluyen sal y factores de costo, lo que incrementa la complejidad de las contraseñas cifradas y dificulta los ataques de fuerza bruta.

El uso de técnicas de hashing seguro no solo protege las contraseñas en caso de una brecha de seguridad, sino que también cumple con las mejores prácticas y estándares de la industria. Laravel abstrae gran parte de la complejidad asociada al cifrado, permitiendo a los desarrolladores implementar estas medidas de seguridad sin profundizar en los detalles criptográficos.

Al comprender la importancia del cifrado de contraseñas y aprovechar las herramientas que Laravel ofrece, los desarrolladores pueden fortalecer la seguridad de sus aplicaciones y proteger la privacidad de los usuarios de manera eficiente y eficaz.

flowchart LR

CL[Contraseña en claro]

HM[Hash con sal y algoritmo]

BD[Valor almacenado en base de datos]

CL --> HM --> BD

Uso de la clase Hash

Laravel proporciona la clase Hash para facilitar el hashing de contraseñas y gestionar la seguridad de manera eficiente. Esta clase ofrece una interfaz sencilla para aplicar algoritmos de hashing robustos sin necesidad de profundizar en detalles criptográficos complejos.

Para utilizar la clase Hash, es necesario importarla en el controlador o servicio donde se requiera. A continuación se muestra un ejemplo de cómo importar y emplear esta clase al registrar un nuevo usuario:

use Illuminate\Support\Facades\Hash;

public function store(Request $request)

{

// Validación de los datos de entrada

$validatedData = $request->validate([

'name' => 'required|string|max:255',

'email' => 'required|email|unique:users',

'password' => 'required|string|min:8|confirmed',

]);

// Creación del usuario con la contraseña hasheada

$user = User::create([

'name' => $validatedData['name'],

'email' => $validatedData['email'],

'password' => Hash::make($validatedData['password']),

]);

// Autenticación y redirección

Auth::login($user);

return redirect('/home');

}

En este ejemplo, el método Hash::make genera un hash seguro de la contraseña proporcionada por el usuario antes de almacenarla en la base de datos. Este proceso es crucial para garantizar que las contraseñas no se guarden en texto plano, evitando vulnerabilidades en caso de brechas de seguridad.

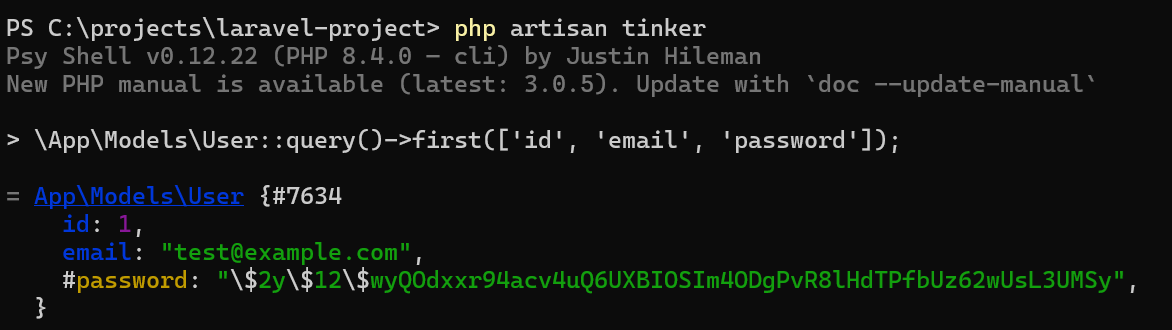

En Tinker (php artisan tinker) puedes comprobar cómo queda almacenado el hash en el modelo de usuario, sin exponer la contraseña en claro:

La clase Hash también permite verificar contraseñas al autenticar usuarios. Utilizando el método Hash::check, se compara la contraseña ingresada con el hash almacenado:

if (Hash::check($request->password, $user->password)) {

// La contraseña es correcta, se inicia sesión

Auth::login($user);

return redirect('/home');

} else {

// La contraseña es incorrecta, se retorna un error

return back()->withErrors(['password' => 'Contraseña incorrecta']);

}

El uso de Hash::check garantiza una comparación segura y previene ataques de tiempo y otras vulnerabilidades asociadas con comparaciones de cadenas.

Además, es posible determinar si una contraseña requiere ser rehasheada debido a actualizaciones en el algoritmo o cambios en las opciones de hashing. El método Hash::needsRehash permite identificar esta necesidad:

if (Hash::needsRehash($user->password)) {

$user->password = Hash::make($request->password);

$user->save();

}

Este enfoque es útil para mantener las contraseñas actualizadas con las mejores prácticas de seguridad sin requerir acción por parte del usuario.

La clase Hash soporta la personalización de las opciones de hashing. Por ejemplo, para especificar el uso de Argon2id con configuraciones personalizadas:

$password = Hash::make($request->password, [

'driver' => 'argon',

'memory' => 1024,

'time' => 2,

'threads' => 2,

]);

Sin embargo, Laravel establece parámetros predeterminados seguros en el archivo config/hashing.php, por lo que solo es necesario ajustar estas opciones en situaciones específicas.

Finalmente, para casos donde se requiera verificar si dos contraseñas sin hashear coinciden, se puede utilizar Hash::check después de aplicar Hash::make a una de ellas:

$hashedPassword = Hash::make($password);

if (Hash::check($password, $hashedPassword)) {

// Las contraseñas coinciden

}

Este método es útil para confirmar la integridad de procesos internos que manejan contraseñas y otros datos sensibles.

Algoritmos soportados (Bcrypt, Argon2, etc.)

Laravel ofrece soporte para varios algoritmos de hashing para garantizar la seguridad en el almacenamiento de contraseñas. Los algoritmos principales son Bcrypt y Argon2, incluyendo sus variantes Argon2i y Argon2id. La elección del algoritmo adecuado es crucial para proteger contra ataques de fuerza bruta y otros tipos de ataques.

Bcrypt ha sido durante mucho tiempo el algoritmo predeterminado en Laravel. Es conocido por su robustez y su capacidad para ajustar el costo computacional a través del parámetro cost. Un valor más alto de costo incrementa la complejidad del hash generado, haciendo más difícil su descifrado por parte de atacantes.

Por otro lado, Argon2 es un algoritmo más reciente y fue el ganador del Password Hashing Competition en 2015. Está diseñado para ofrecer protección adicional contra ataques basados en hardware especializado. Argon2 permite ajustar parámetros como la cantidad de memoria utilizada, el número de iteraciones (time) y los hilos de procesamiento (threads), proporcionando mayor flexibilidad en la configuración de la seguridad.

Para configurar el algoritmo de hashing en Laravel, se puede modificar el archivo config/hashing.php. Por ejemplo, para establecer Argon2id como algoritmo predeterminado, la configuración sería:

'default' => 'argon',

'argon' => [

'memory' => 1024,

'threads' => 2,

'time' => 2,

'type' => PASSWORD_ARGON2ID,

],

En este ejemplo, se especifica 'argon' como valor predeterminado en la clave default, y se ajustan los parámetros específicos para Argon2id. El parámetro memory define la cantidad de memoria (en kilobytes) que utilizará el algoritmo, time indica el número de iteraciones y threads el número de hilos que se emplearán durante el proceso de hashing.

Si se desea continuar utilizando Bcrypt pero ajustar su factor de costo, la configuración en config/hashing.php sería:

'default' => 'bcrypt',

'bcrypt' => [

'rounds' => 12,

],

Aquí, el parámetro rounds determina el número de rondas que Bcrypt empleará para generar el hash. Incrementar este valor aumenta la complejidad y el tiempo requerido para calcular el hash, reforzando la seguridad contra intentos de descifrado.

Es posible también especificar el algoritmo de hashing de manera puntual durante la generación del hash, pasando las opciones necesarias al método Hash::make:

$hashedPassword = Hash::make($password, [

'driver' => 'argon',

'memory' => 2048,

'time' => 4,

'threads' => 2,

]);

Este enfoque permite personalizar el algoritmo y sus parámetros en casos específicos sin alterar la configuración global de la aplicación.

Al considerar un cambio de algoritmo, es importante tener en cuenta que las contraseñas almacenadas previamente no se actualizarán automáticamente al nuevo algoritmo. Se deben implementar estrategias para migrar las contraseñas existentes, garantizando la compatibilidad y sin afectar la experiencia del usuario.

Elegir el algoritmo y la configuración adecuados es esencial para mantener un alto nivel de seguridad en la aplicación. Tanto Bcrypt como Argon2 son algoritmos confiables, pero Argon2id es actualmente recomendado por expertos debido a su resistencia mejorada frente a ataques modernos.

Restablecimiento de contraseñas

El restablecimiento de contraseñas es una funcionalidad esencial en cualquier aplicación web que maneje autenticación de usuarios. Laravel proporciona un sistema integrado que facilita la implementación de este proceso de manera segura y eficiente.

Para habilitar el restablecimiento de contraseñas en una aplicación Laravel, es necesario asegurarse de que las rutas, controladores y vistas correspondientes estén configurados. Laravel incluye por defecto estas herramientas cuando se utiliza Laravel Breeze o Laravel Jetstream. Si no se han instalado, se puede optar por utilizar uno de estos paquetes para agilizar la configuración.

Una vez instalado Laravel Breeze, se generan las rutas necesarias para el registro, inicio de sesión y restablecimiento de contraseñas. Estas rutas se definen en el archivo routes/auth.php y gestionan las solicitudes para mostrar el formulario de restablecimiento, enviar el enlace de restablecimiento por correo electrónico y actualizar la contraseña.

El flujo típico para el restablecimiento de una contraseña en Laravel consta de varios pasos. Primero, el usuario accede a una página donde proporciona su dirección de correo electrónico para recibir un enlace de restablecimiento. A continuación, la aplicación envía un correo electrónico al usuario con un enlace seguro que contiene un token único de restablecimiento. Cuando el usuario hace clic en el enlace, es redirigido a un formulario donde puede ingresar una nueva contraseña. Finalmente, la nueva contraseña es validada y actualizada en la base de datos de manera segura.

Cuando el usuario envía su correo electrónico para restablecer la contraseña, se utiliza el método sendResetLink del Password facade:

use Illuminate\Support\Facades\Password;

public function store(Request $request)

{

$request->validate(['email' => 'required|email']);

$status = Password::sendResetLink(

$request->only('email')

);

return $status == Password::RESET_LINK_SENT

? back()->with('status', __($status))

: back()->withErrors(['email' => __($status)]);

}

Este método intenta enviar el enlace de restablecimiento al correo electrónico proporcionado. El status devuelto indica si el correo fue enviado exitosamente o si ocurrió algún error, como que el correo no esté registrado.

Laravel incluye vistas predeterminadas para el restablecimiento de contraseñas en Blade. Si se necesita personalizar la apariencia, se pueden publicar estas vistas y modificarlas. Esta acción copia las plantillas de correo electrónico a resources/views/vendor/mail, donde se pueden editar según los requerimientos del proyecto.

El enlace de restablecimiento enviado al correo electrónico del usuario contiene un token que es utilizado para verificar la validez de la solicitud. Este token es generado y almacenado de forma segura utilizando el modelo PasswordReset. Al hacer clic en el enlace, el usuario es dirigido al formulario para establecer una nueva contraseña. El controlador correspondiente valida el token y permite al usuario ingresar su nueva contraseña:

public function create(Request $request, $token)

{

return view('auth.reset-password', ['token' => $token, 'email' => $request->email]);

}

Para actualizar la contraseña, se utiliza el método reset del Password facade. Este método se encarga de verificar el token, validar los datos y actualizar la contraseña de manera segura:

public function store(Request $request)

{

$request->validate([

'token' => 'required',

'email' => 'required|email',

'password' => 'required|min:8|confirmed',

]);

$status = Password::reset(

$request->only('email', 'password', 'password_confirmation', 'token'),

function ($user) use ($request) {

$user->forceFill([

'password' => Hash::make($request->password),

])->save();

$user->setRememberToken(Str::random(60));

event(new PasswordReset($user));

}

);

return $status == Password::PASSWORD_RESET

? redirect()->route('login')->with('status', __($status))

: back()->withErrors(['email' => [__($status)]]);

}

En este código, se validan los datos del formulario, asegurando que el token, el correo electrónico y la contraseña sean correctos. El método Password::reset realiza el proceso de restablecimiento. Dentro del callback, se actualiza la contraseña del usuario utilizando Hash::make para generar un hash seguro. Además, se genera un nuevo token de recordatorio para evitar problemas con sesiones antiguas y se dispara el evento PasswordReset, que puede ser útil para realizar acciones adicionales, como registrar en logs o notificar al usuario.

Laravel permite configurar la expiración y longitud del token de restablecimiento en el archivo config/auth.php. Ajustar el valor de expire permite controlar la ventana de tiempo en que el token es válido, incrementando la seguridad del proceso. Asimismo, el parámetro throttle ayuda a limitar el número de solicitudes de restablecimiento, protegiendo contra abusos.

Al implementar el restablecimiento de contraseñas, es importante considerar ciertas buenas prácticas. No revelar información sensible al notificar al usuario sobre el estado del restablecimiento; es decir, evitar mensajes que confirmen si un correo está registrado o no en el sistema. Utilizar validaciones robustas para asegurar que las nuevas contraseñas cumplan con políticas de complejidad fortalece la seguridad. También es recomendable proteger contra ataques de fuerza bruta implementando medidas de throttling para limitar los intentos y prevenir abusos. Registrar eventos importantes ayuda a monitorizar los restablecimientos de contraseña y detectar actividades sospechosas.

Laravel utiliza el mecanismo de Notificaciones para enviar el enlace de restablecimiento de contraseña. Se puede personalizar el contenido del correo creando una clase que extienda de ResetPassword y modificando sus métodos:

use Illuminate\Auth\Notifications\ResetPassword;

class CustomResetPasswordNotification extends ResetPassword

{

public function toMail($notifiable)

{

return (new MailMessage)

->subject('Restablecer tu contraseña')

->line('Has recibido este correo porque hemos recibido una solicitud de restablecimiento de contraseña para tu cuenta.')

->action('Restablecer contraseña', url('reset-password', $this->token))

->line('Si no has solicitado un restablecimiento de contraseña, no es necesario realizar ninguna acción.');

}

}

Luego, en el modelo User, se puede sobreescribir el método sendPasswordResetNotification para utilizar la notificación personalizada:

public function sendPasswordResetNotification($token)

{

$this->notify(new CustomResetPasswordNotification($token));

}

Es fundamental mantener el sistema de restablecimiento de contraseñas actualizado y probar periódicamente su funcionamiento. Asegurarse de que los mensajes de correo no sean confundidos con spam y que el proceso sea intuitivo para el usuario mejora la experiencia y la seguridad general de la aplicación. Además, se recomienda implementar medidas adicionales como la verificación en dos pasos (2FA) para agregar una capa extra de seguridad en el proceso de autenticación y restablecimiento de contraseñas.

Buenas prácticas de seguridad

Para garantizar la seguridad y protección de las contraseñas en una aplicación Laravel, es fundamental seguir una serie de buenas prácticas que refuerzan la integridad del sistema y protegen la información sensible de los usuarios.

Una práctica esencial es utilizar algoritmos de hashing robustos, como Argon2id, que ofrece mayor resistencia a ataques de fuerza bruta y de tipo ASIC. Es recomendable configurar los parámetros de este algoritmo para aumentar el consumo de memoria y tiempo, ajustándolos según las capacidades del servidor, lo que dificulta aún más los intentos de descifrado.

Es importante mantener actualizados los parámetros de hashing y rehashear las contraseñas almacenadas cuando se realizan cambios significativos. Utilizar el método Hash::needsRehash permite verificar si un hash existente requiere una actualización, asegurando que las contraseñas se mantienen protegidas con los estándares más recientes:

if (Hash::needsRehash($user->password)) {

$user->password = Hash::make($request->password);

$user->save();

}

Implementar políticas de contraseñas fuertes ayuda a mejorar la seguridad desde el inicio. Validar que las contraseñas cumplan con una longitud mínima, incluyan caracteres especiales, números y combinación de mayúsculas y minúsculas, reduce significativamente el riesgo de comprometer cuentas por ataques de fuerza bruta o adivinación:

$request->validate([

'password' => [

'required',

'string',

'min:12',

'regex:/[a-z]/',

'regex:/[A-Z]/',

'regex:/[0-9]/',

'regex:/[@$!%*#?&]/',

'confirmed',

],

]);

Es crucial nunca almacenar contraseñas en texto plano o de forma reversible. Incluso durante procesos de depuración o registro, las contraseñas deben permanecer en su forma hasheada. Evitar exponer información sensible en logs o mensajes de error previene posibles filtraciones de datos confidenciales.

Utilizar siempre la clase Hash proporcionada por Laravel en lugar de implementar soluciones de hashing personalizadas. El uso de funciones nativas y probadas del framework garantiza que se apliquen las medidas de seguridad adecuadas y se aprovechen actualizaciones y parches de seguridad proporcionados por la comunidad.

Asegurar la transmisión segura de contraseñas y datos sensibles es igualmente importante. Implementar HTTPS en todas las comunicaciones evita que la información sea interceptada y leída por terceros malintencionados. Configurar correctamente certificados SSL y redirigir todo el tráfico a canales seguros protege la integridad de los datos en tránsito.

Limitar los intentos de inicio de sesión fallidos mediante estrategias de throttling o bloqueo temporal de cuentas dificulta los ataques de fuerza bruta. Laravel proporciona middleware como ThrottleRequests para controlar la frecuencia de solicitudes y prevenir abusos del sistema de autenticación:

// En rutas web

Route::post('/login', [LoginController::class, 'login'])->middleware('throttle:5,1');

En este ejemplo, se limita a 5 intentos de inicio de sesión por minuto para la ruta de inicio de sesión.

Actualizar regularmente el framework y las dependencias a sus últimas versiones es fundamental para beneficiarse de mejoras en seguridad y correcciones de vulnerabilidades. Estar al día con las actualizaciones oficiales del proyecto Laravel reduce el riesgo de exposición a amenazas conocidas.

Implementar medidas adicionales como la autenticación de dos factores (2FA) añade una capa extra de seguridad al proceso de inicio de sesión. Laravel es compatible con paquetes y servicios que facilitan la integración de 2FA, reforzando la protección de las cuentas de usuario.

Gestionar adecuadamente las sesiones de usuario es vital para prevenir el secuestro de sesiones. Configurar correctamente la duración de las sesiones, regenerar los identificadores de sesión tras el inicio de sesión y almacenar la información de sesión de forma segura contribuye a mantener la integridad de las sesiones:

// Regenerar la sesión al autenticarse

$request->session()->regenerate();

Es recomendable realizar auditorías de seguridad periódicas y pruebas de penetración para identificar y corregir posibles vulnerabilidades. Analizar la aplicación desde la perspectiva de un atacante permite fortalecer las defensas y aplicar medidas preventivas efectivas.

En el manejo de tokens y enlaces de restablecimiento de contraseña, es esencial garantizar su unicidad y aleatoriedad. Utilizar generadores de tokens seguros y establecer expiraciones adecuadas reduce el riesgo de uso indebido. Evitar exponer información sensible en los enlaces y mensajes asociados a estos procesos es una práctica que protege tanto al usuario como a la aplicación.

Por último, formar y concienciar al equipo de desarrollo sobre las mejores prácticas de seguridad es fundamental. Establecer políticas claras, compartir conocimientos y fomentar una cultura de seguridad contribuye a que todos los miembros del equipo tomen decisiones que mantengan la aplicación protegida frente a amenazas.

Alan Sastre

Ingeniero de Software y formador, CEO en CertiDevs

Ingeniero de software especializado en Full Stack y en Inteligencia Artificial. Como CEO de CertiDevs, Laravel es una de sus áreas de expertise. Con más de 15 años programando, 6K seguidores en LinkedIn y experiencia como formador, Alan se dedica a crear contenido educativo de calidad para desarrolladores de todos los niveles.

Más tutoriales de Laravel

Explora más contenido relacionado con Laravel y continúa aprendiendo con nuestros tutoriales gratuitos.

Aprendizajes de esta lección

- Comprender la importancia del cifrado de contraseñas. 2. Aprender a

Cursos que incluyen esta lección

Esta lección forma parte de los siguientes cursos estructurados con rutas de aprendizaje